いま注目の「SASE」とは?クラウド時代のセキュリティ課題とネットワーク最適化のポイントをゼロから解説

この記事のポイント

- 拠点増加やリモートワーク拡大で、従来型のネットワーク・セキュリティ構成では安全快適なクラウド活用が実現できない企業が増加

- SASE & SD-WANはネットワークとセキュリティをクラウド上で統合し、一元管理を実現する新たなアプローチ

- VPNの逼迫や拠点ごと、社内とリモートワークでのセキュリティのバラつきなど、情報システム部門の課題解消に有効

クラウドサービスの普及、リモートワークの定着、拠点の増加。企業のネットワーク環境はここ数年で大きく変化しました。一方で、VPN、専用線、各種セキュリティ製品と個別に導入したシステムが乱立し、「管理が複雑化して現場が回らない」という声も増えています。

「拠点が増えるたびにネットワーク構成が複雑になる」「リモートワーク対応でVPNがパンク寸前」「本社・支社・リモートワーク環境でセキュリティポリシーがバラバラ」

こうした情報システム部門の課題を解決する手段として、いま注目を集めているのが「SASE(サシー/サッシー)」です。

本記事では、SASEの概要から構成要素、導入メリット・デメリット、向いている企業像、導入検討のステップまでをわかりやすく解説します。

拠点・クラウド・リモート環境の拡大で「SASE」が注目される背景

リモートワークやハイブリッドワークはすでに多くの企業で定着し、「働く場所を選ばない」働き方は当たり前のものになりました。同時に、業務で利用するSaaSやクラウドサービスの数も年々増加しています。複数のサービスを組み合わせて業務を回す企業がほとんどではないでしょうか。

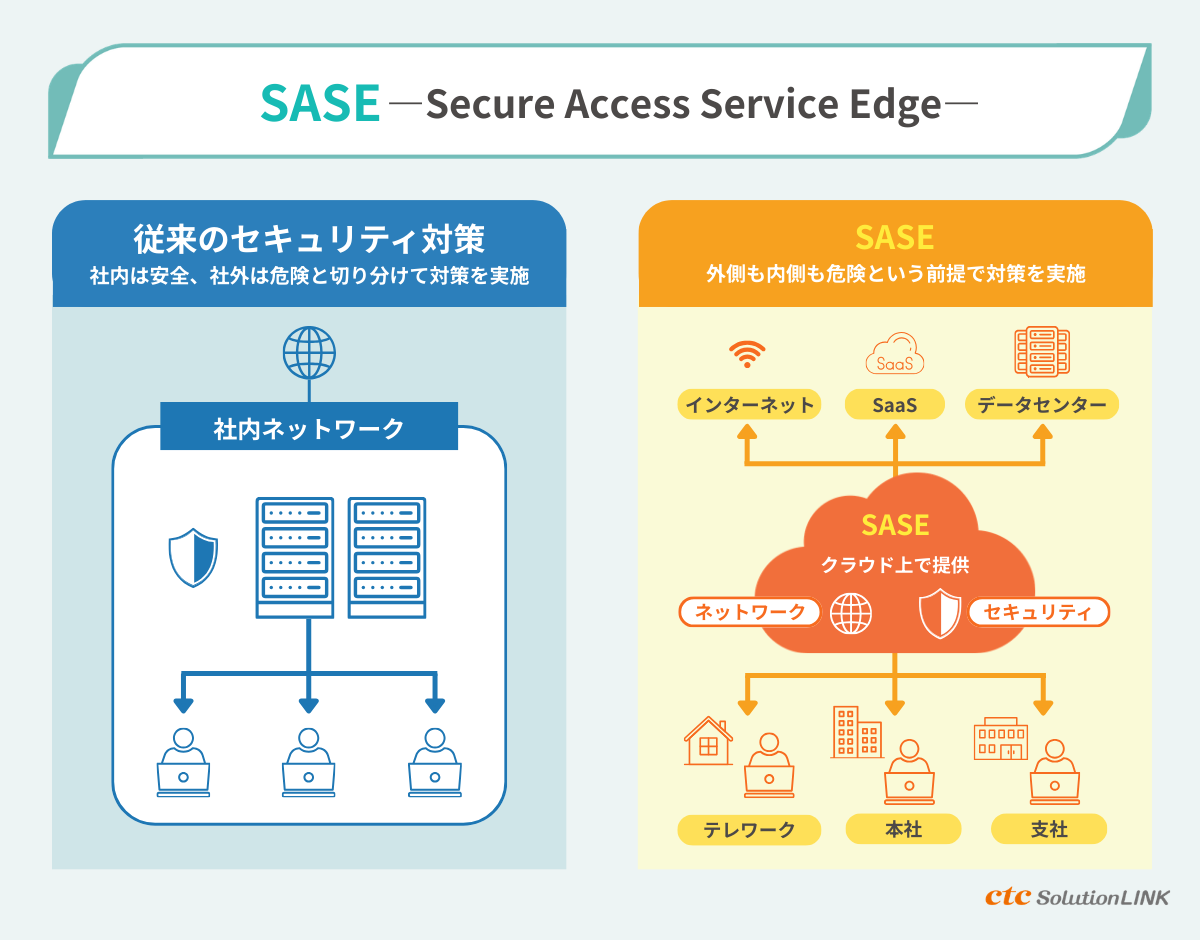

こうした環境変化に伴い、企業のセキュリティに求められる要件も大きく変わっています。かつては「社内ネットワークの内側を守る」ことがセキュリティの基本でした。しかし今や、アクセス元は社内だけではなく自宅や外出先に広がり、アクセス先もクラウド上に分散しています。従来の「社内は安全、社外は危険」という境界を前提にした考え方では、十分な安全性を確保することが難しくなっているのです。

さらに、VPNで社内を経由させる構成ではトラフィックが集中して通信品質が低下しやすく、ユーザーの生産性にも影響が出ます。拠点ごと、あるいは社内とリモートワーク環境でセキュリティポリシーが統一されていない状態は、セキュリティリスクの温床にもなりかねません。

ネットワークとセキュリティを個別に管理する従来のアプローチに限界が見え始めた今、両者を統合して一元管理する「SASE」への関心が高まっています。

「SASE」とは?ネットワークとセキュリティを統合する新たな考え方

SASE(Secure Access Service Edge)は、2019年にアメリカの大手調査会社ガートナー社が提唱したネットワークセキュリティのフレームワークです。従来の境界型セキュリティでは十分な保護が難しくなる中、安全で柔軟な業務環境を実現する新たなアプローチとして注目されています。

従来、企業のIT環境ではネットワーク機能(VPN、専用線、WANルーターなど)とセキュリティ機能(ファイアウォール、プロキシ、ウイルス対策など)は、それぞれ別の製品・ベンダーから調達し、個別に導入・運用するのが一般的でした。

このような従来の分離された構成では、クラウドの利用拡大やリモートワークが普及した昨今の状況に徐々に適応しきれなくなっています。

SASEはネットワークとセキュリティ機能をクラウド上で統合し、ユーザーがどこから、どのデバイスでアクセスしても一貫したセキュリティポリシーを適用できる仕組みを提供します。

「SASE」と「ゼロトラスト」の違い

SASEとあわせて語られることが多いのが「ゼロトラスト(Zero Trust)」という考え方です。ゼロトラストとは「すべてのアクセスを信頼せず、都度検証する」というセキュリティの基本原則を指します。社内ネットワークであっても無条件に信頼せず、ユーザーやデバイスの認証を徹底することで、不正アクセスや内部からの情報漏洩リスクを低減します。

一方、SASEはゼロトラストの考え方を取り入れつつ、ネットワーク機能とセキュリティ機能を統合して提供する「具体的なサービス形態」です。つまり、ゼロトラストは「何を信頼し、何を疑うか」を定めるセキュリティの原則であり、SASEはその原則を実現するためにネットワークとセキュリティを一体化した仕組みといえます。

SASEを構成する5つの要素。ネットワーク最適化(SD-WAN)+セキュリティ機能(SWG/CASB/FWaaS/ZTNA)

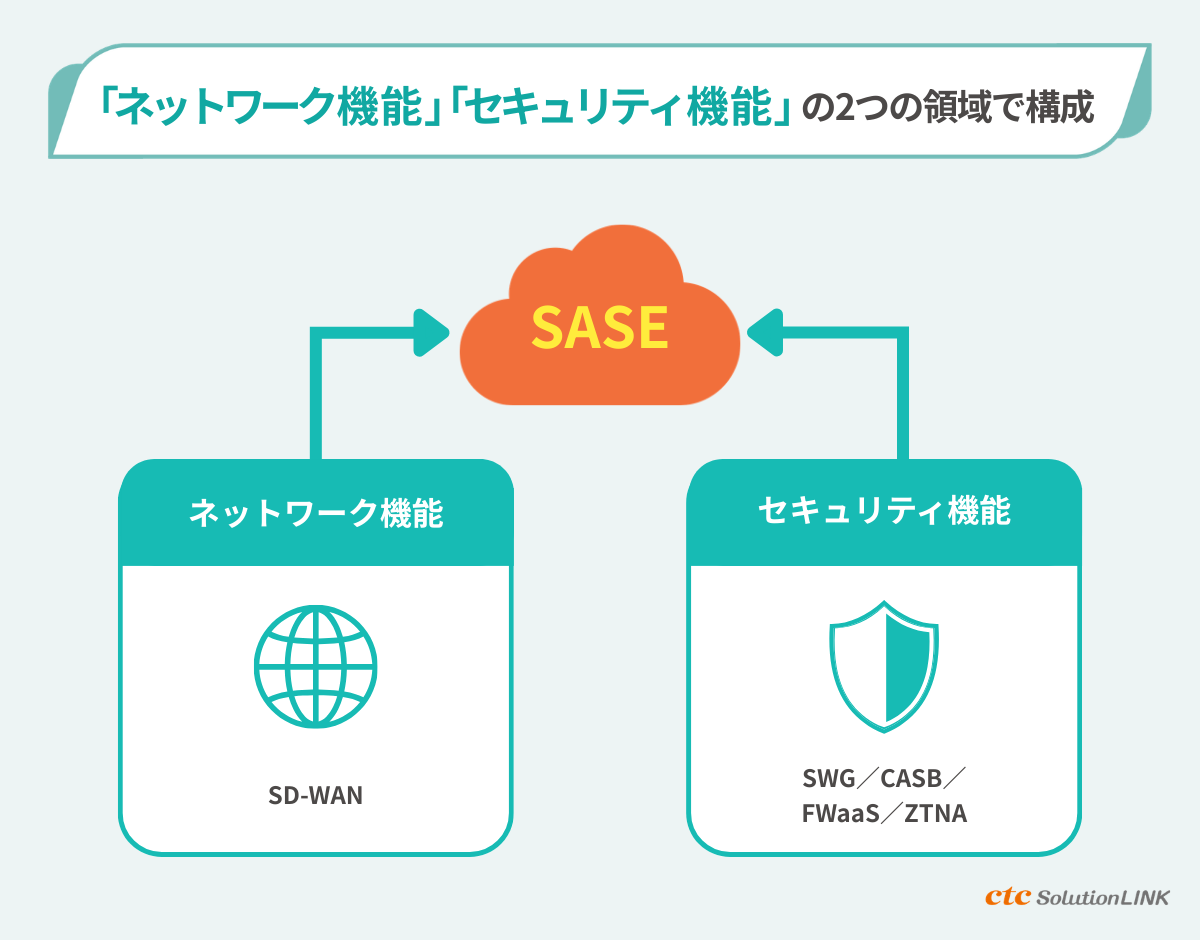

SASEは主に「ネットワーク機能」と「セキュリティ機能」の2つの領域で構成されています。それぞれの代表的な機能を紹介します。

ネットワーク機能

-

SD-WAN(Software-Defined WAN)

ソフトウェアを用いて仮想的なネットワークを構築し、WANを柔軟に制御する技術。複数の回線を効率的に活用し、アプリケーションごとに最適な経路を自動選択することで通信品質の向上を実現します。また、クラウドベースの管理により、拠点ごとの設定や監視を一元化できる点も特長です。

セキュリティ機能

-

SWG(Secure Web Gateway)

インターネットへの通信を監視し、不正なサイトへのアクセスやマルウェアのダウンロードを防止します。 -

CASB(Cloud Access Security Broker)

従業員のクラウドサービス利用状況を可視化し、許可されていないサービスの利用を制御します。 -

FWaaS(Firewall as a Service)

クラウド上でファイアウォール機能を提供し、拠点ごとに機器を設置する必要をなくします。 -

ZTNA(Zero Trust Network Access)

ゼロトラストの原則に基づき、アクセスのたびにユーザーやデバイスを認証。VPNに代わる安全なリモートアクセス手段として注目されています。

これらの機能がクラウド上で連携することで、場所やデバイスを問わない統合的なセキュリティ管理が可能になります。

その課題、放置して大丈夫?情報システム部門が直面するネットワーク・セキュリティの問題

ここまでSASEの概要と構成要素を紹介してきましたが、「自社に本当に必要なのか」と感じている方もいるかもしれません。そこで、情報システム部門が日常的に直面しがちな課題と、SASEによる解決策を整理しました。以下の項目に心当たりはないでしょうか。

なお、SASEのなかでもネットワーク最適化の中核を担うのがSD-WANです。セキュリティ機能とSD-WANによるネットワーク機能を組み合わせることで、以下のような課題解決が期待できます。

課題1:VPN・回線の逼迫

「リモート会議のたびに通信が不安定になる」「VPN接続が集中する時間帯はアクセスが遅い」など、回線のキャパシティに悩まされている。

<解決策>

SD-WANによる通信経路の最適化

SD-WANにより、アプリケーションごとに最適な経路を自動選択。クラウドサービスへの通信を直接インターネットへ抜ける「ローカルブレイクアウト」でVPNへの集中を分散し、通信品質を改善します。

課題2:拠点ごと、社内と社外で異なるセキュリティ対策

本社・支社などの拠点ごとや、リモートワーク環境でセキュリティ製品や設定が異なり、統一したポリシーが適用できていない。

<解決策>

クラウド上での一元的なポリシー管理

SASEはセキュリティ機能をクラウドで提供するため、本社・支社などの拠点ごとにUTMやファイアウォールなどのセキュリティ機器を設置する必要がありません。すべての拠点・社内外で同一のセキュリティポリシーを適用できます。

課題3:UTMやファイアウォールなどセキュリティ機器の増加と運用負荷

拠点が増えるたびにUTM、ファイアウォール、VPN装置などのセキュリティ機器が増え、設定変更やファームウェア更新に追われている。

<解決策>

クラウド提供による運用負荷の軽減

ファイアウォールやプロキシなどの機能がクラウド上で提供されるため、拠点ごとのセキュリティ機器の保守負荷を軽減。設定変更もクラウドの管理コンソールから一括で実施できます。

課題4:属人化した運用体制

ネットワーク構成やセキュリティ設定を把握しているのは特定の担当者だけで、異動や退職時の引き継ぎに不安がある。

<解決策>

可視化と標準化による脱属人化

SASEの管理コンソールでは、ネットワーク全体の状況やセキュリティログを一元的に可視化。構成や設定が標準化され、特定の担当者に依存しない運用体制を構築しやすくなります。

課題5:クラウドサービス利用の把握が困難

従業員がどのクラウドサービスを使っているか全体像が見えず、シャドーITのリスクを感じている。

<解決策>

CASBによる利用状況の可視化と制御

CASB機能により、従業員が利用しているクラウドサービスを把握し、許可されていないサービスへのアクセスを制限。シャドーITのリスクを低減します。

課題6:トラブル対応に追われ、コア業務に手が回らない

日々の問い合わせや障害対応で手一杯になり、本来取り組むべきIT戦略やDX推進に時間を割けない。

<解決策>

運用負荷軽減による時間創出

ネットワークとセキュリティの一元管理により、日常的な運用業務が効率化。障害対応や設定作業に費やしていた時間を、IT戦略やDX推進に充てられるようになります。

このように、SASEは個別の課題を解消するだけではなく、情報システム部門の業務全体を効率化する可能性を持っています。

導入前に知っておきたいSASE & SD-WANのメリットとデメリット

SASEは多くの課題を解決する可能性を持つ一方で、導入前に理解しておくべき点もあります。ここではメリットとデメリット(注意点)の両面を整理します。

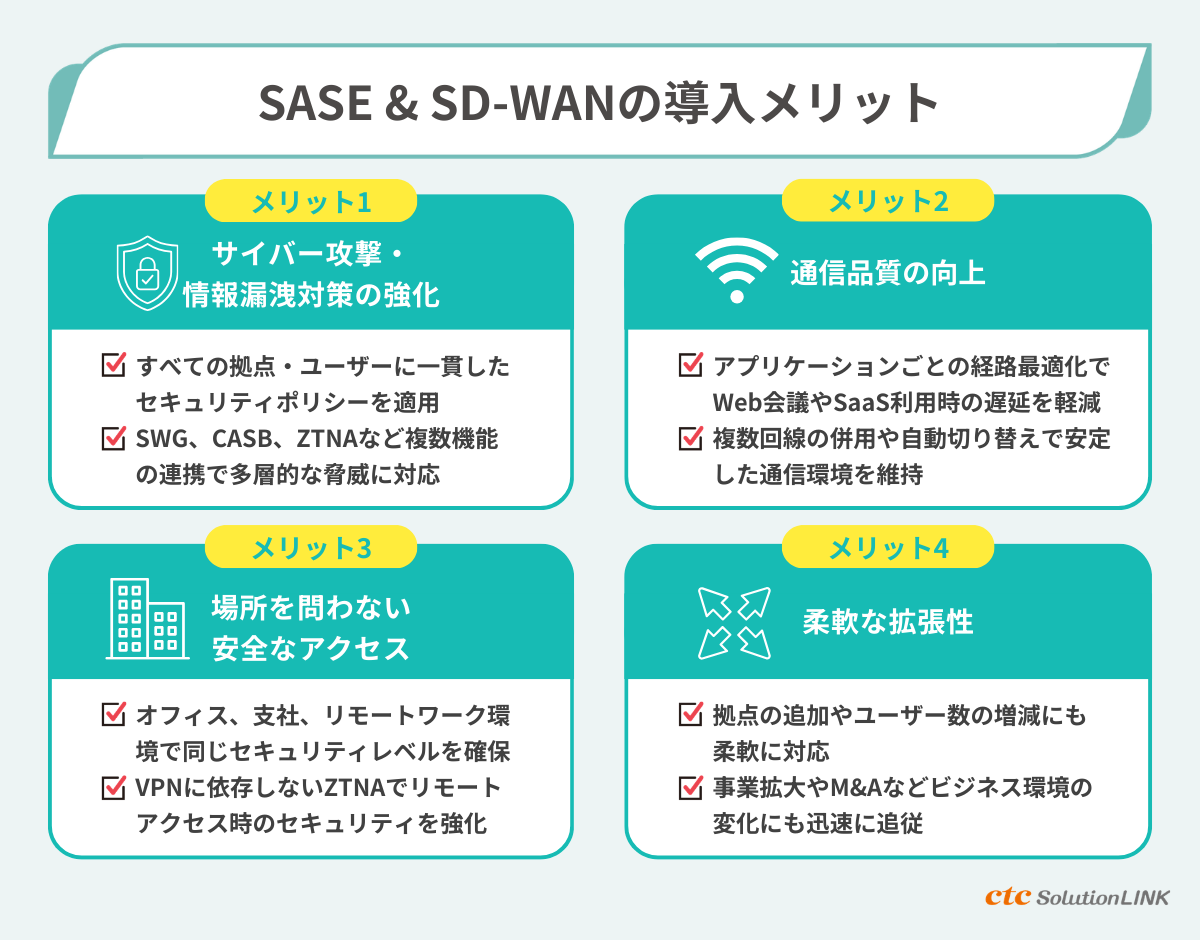

SASE & SD-WAN導入で得られる4つのメリット

メリット1:サイバー攻撃・情報漏洩対策の強化

すべての拠点・ユーザーに一貫したセキュリティポリシーを適用でき、対策の抜け漏れを防止。SWG、CASB、ZTNAなど複数の機能が連携し、マルウェアや不正アクセス、内部からの情報持ち出しなど多層的な脅威に対応します。

メリット2:通信品質の向上

SD-WANによるアプリケーションごとの経路最適化で、Web会議やSaaS利用時の遅延を軽減。複数回線の併用や自動切り替えにより、安定した通信環境を維持できます。

メリット3:場所を問わない安全なアクセス

オフィス、自宅、外出先など、どこからアクセスしても同じセキュリティレベルを確保。VPNに依存しないZTNAにより、リモートワーク環境のセキュリティも強化されます。

メリット4:柔軟な拡張性

クラウドベースのサービスのため、拠点の追加やユーザー数の増減にも柔軟に対応。事業拡大やM&Aなど、ビジネス環境の変化にも迅速に追従できます。

導入時に注意すべきデメリット・検討ポイント

注意点1:単一のサービスですべてを網羅できるわけではない

現時点では、SASEの全機能を単一ベンダーで完全に提供するサービスは限られています。自社の要件に応じて、複数の製品・サービスを組み合わせる検討が必要になる場合があります。

注意点2:既存環境からの移行計画が必要

既存のネットワーク機器やセキュリティ製品を一斉に置き換えるのは現実的ではありません。段階的な移行計画を立て、優先度の高い拠点や機能から順次導入するアプローチが求められます。

注意点3:サービス事業者の信頼性の見極め

ネットワークとセキュリティをクラウドに集約するため、サービス事業者の安定性や実績が重要になります。SLA(サービス品質保証)やサポート体制、障害時の対応なども事前に確認しておきましょう。

注意点4:導入後の運用体制の整備

SASEを導入しても、運用が完全に不要になるわけではありません。社内で運用を担う体制を整えるか、マネージドサービスの活用を検討する必要があります。

注意点5:レガシーシステムへのアクセス遅延

クラウドサービスへの通信が改善される一方、データセンター拠点(オンプレミス)に設置されているレガシーシステムへのアクセスは従来より遅延が増えるリスクがあります。

SASE & SD-WANはどんな企業に向いている?導入が効果的なケース

SASEはさまざまな企業に有効ですが、とくに以下のような状況にある企業では導入効果を実感しやすいでしょう。

全国・海外に複数の拠点を展開している企業

拠点ごとにネットワーク機器やセキュリティ製品を管理する負荷が大きく、統一したポリシー適用が難しい状況を改善できます。

リモートワーク・ハイブリッドワークを推進している企業

社外からのアクセスが増加し、VPNの逼迫やセキュリティ確保に課題を感じている場合に効果的です。

Microsoft 365などSaaSの利用が拡大している企業

クラウドサービスへの通信が増加し、従来型のネットワーク構成では遅延が発生している状況を解消できます。

情報システム部門の人員が限られている企業

少人数で多拠点のネットワーク・セキュリティを管理しなければならず、運用負荷の軽減が急務となっている場合に適しています。

ネットワーク・セキュリティ環境の刷新を検討している企業

老朽化したVPN装置やファイアウォールのリプレイス時期に合わせて、SASEへの移行を検討するのは有効なタイミングです。

逆に、拠点が少なくクラウド利用も限定的な企業や、既存のセキュリティ製品を活かしながらネットワークのみ改善したい場合は、SASEではなくSD-WAN単体の導入が適しているケースもあります。

ネットワークとセキュリティの一元管理で“これからの標準”へ

本記事では、SASEの概要から構成要素、ゼロトラスト時代の情報システム部門が抱える課題との紐づけ、導入メリット・デメリット、向いている企業像を解説してきました。

クラウドサービスの利用拡大やリモートワークの定着により、従来型のネットワーク・セキュリティ構成では対応が難しい場面が増えています。SASEは、ネットワークとセキュリティをクラウド上で統合し、拠点やデバイスを問わず一貫した管理を可能にするアプローチです。

「VPNの逼迫」「拠点ごと、出社時とリモートワーク時で異なるセキュリティ対策」「運用負荷の増大」といった課題に心当たりがあれば、SASEの導入を検討してみてはいかがでしょうか。まずは現状の棚卸しから始め、自社に合った形での導入を検討することをおすすめします。