効果的なランサムウェア対策とは?被害を未然に防ぐバックアップのススメ

この記事のポイント

- 過去数年でランサムウェアの被害が増加している

- 今すぐできる対策に「バックアップ」の取得&保全を推奨

- ctcのサポートで的確なランサムウェア対策を

近年、急増しているランサムウェア被害。その深刻さは、警察庁をはじめとしたさまざまな機関による報告や統計からも明らかであり、企業の情報資産を狙う脅威はますます現実味を帯びています。企業や組織にとっての情報セキュリティ対策は、今や経営リスクへの備えといっても過言ではありません。

とりわけ注意すべきは、ランサムウェアをはじめとするサイバー攻撃が巧妙化する今、“データを守る”ための最後の砦となるはずのバックアップやログまでもが、狙われる対象になっているということ。被害者が身代金に頼らざるを得ない状況を作り出すために、バックアップサーバーを暗号化・削除したり、痕跡となるログを改ざん・破壊したりするケースが相次いでいます。

そのため、今必要なのは「とりあえず取っておけば安心」という従来型の対策ではなく、“確実に守られた場所に安全にバックアップを保持する”こと、そして“改ざんされない形でログを管理・保全する”ことです。

本記事では、最新のサイバー攻撃の実態を正しく理解し「バックアップ」や「ログ管理」といった復旧に備えるためのセキュリティ対策について解説。さらにランサムウェア対策に有効なサービスとしてctcがおすすめする「ALog」や「マネージドクラウドセキュアバックアップサービス」の特長や導入のポイントについて解説していきます。

目次

- ランサムウェアによる被害が増加中!警察庁「感染に備えた被害軽減対策」を推奨

- 業種や規模を問わず、ランサムウェア被害に遭う企業は年々増加傾向に

- 進化を続けるランサムウェアの脅威。「ばらまき型」から「二重脅迫」まで多様化する攻撃手法

- ランサムウェア対策の要となる「バックアップ」と「ログ管理」の重要性

- ランサムウェアに遭遇!事前に取得しておいたバックアップデータがデータ復旧の最後の砦

- 被害状況の把握と再発防止に不可欠!ログ管理がランサムウェア対策のカギを握る

- バックアップとログ管理、どちらも欠かせない!注目の対策ツールを紹介

- 「まだ対策をしていない」という場合はctcにご相談を!「バックアップ」を狙うランサムウェアへの防止策をご提案します

ランサムウェアによる被害が増加中!警察庁「感染に備えた被害軽減対策」を推奨

ランサムウェアとは、日本語で「身代金要求型ウイルス」と訳されるマルウェア(悪意のあるソフトウェア)の一種です。その実態や脅威について考える前に、改めてランサムウェアについておさらいをしておきましょう。

ランサムウェアとは

ランサムウェア とはコンピュータを感染させ、 重要なデータを暗号化して使用不能にし、攻撃者が暗号解除と引き換えに身代金 (Ransom) を要求するサイバー攻撃の一種です。 感染したコンピュータでは、ファイルへのアクセスが封じられる、PCが起動できなくなるなど、業務の停止や混乱が生じ、深刻な被害をもたらす可能性があります。

この章では、こうしたランサムウェアによるサイバー攻撃が近年もたらす企業の被害状況の実態を紐解くとともに、その巧妙化している手口について解説。ランサムウェアに対する正しく理解を深めるとともに、どのような対策が必要になるのか明らかにしていきます。

業種や規模を問わず、ランサムウェア被害に遭う企業は年々増加傾向に

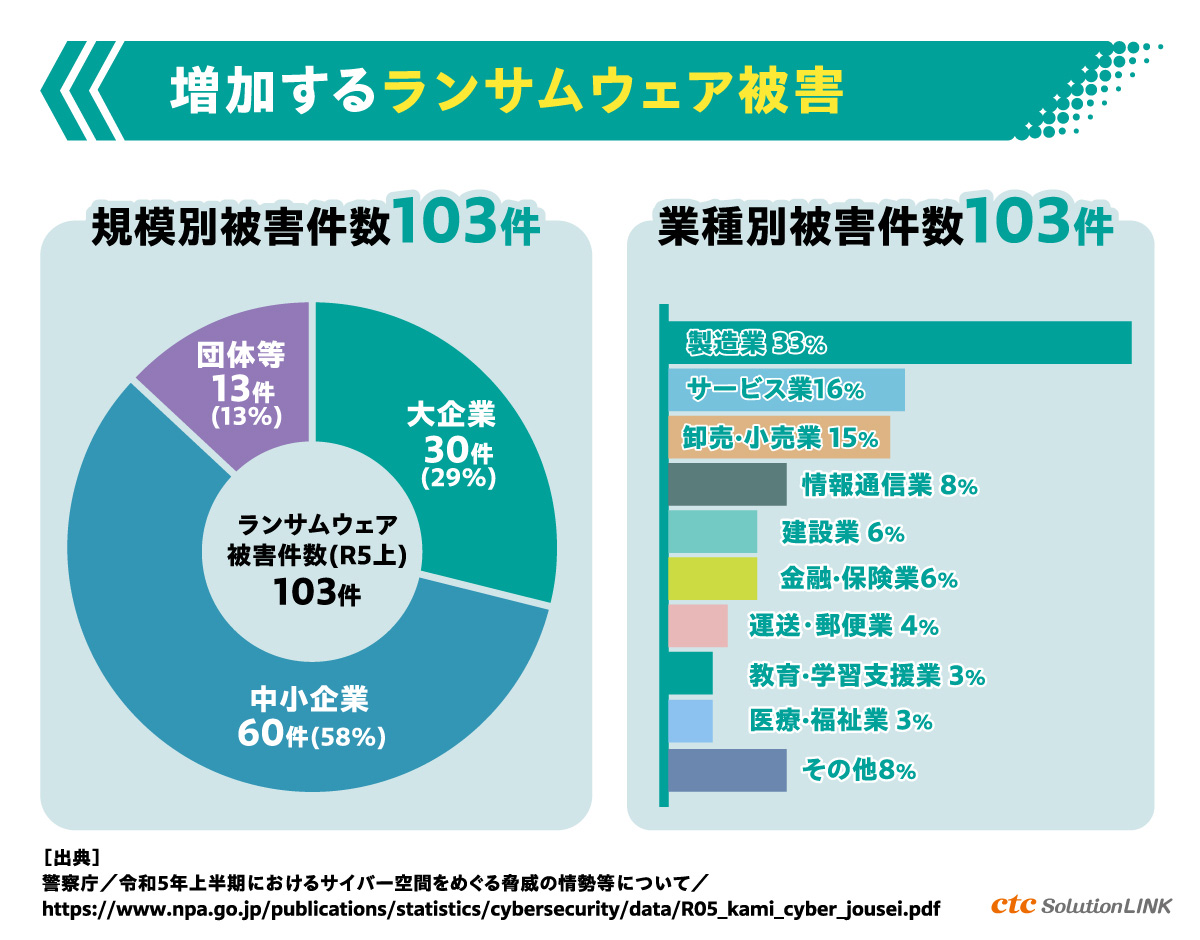

ランサムウェアによる被害は決して他人事ではありません。警察庁への報告を見ると、被害にあった企業の業種はさまざまで、最も多い製造業が(33%)。サービス業(16%)や卸売・小売業(15%)、情報通信業(8%)など、業種を問わず被害に遭う可能性があるのです。

こうした現状を踏まえ、警察庁HPでもランサムウェアに関する「被害防止対策」、「感染に備えた被害軽減対策」などが呼びかけられています。

「今まで一度もサイバー犯罪に遭ったことがない」「一部の業種や企業に対するもの」と高をくくるのではなく、被害に備えて適切なバックアップを取っておくことは、ITと切り離すことのできない現代の企業活動にとって、不可欠な対策なのです。

進化を続けるランサムウェアの脅威。「ばらまき型」から「二重脅迫」まで多様化する攻撃手法

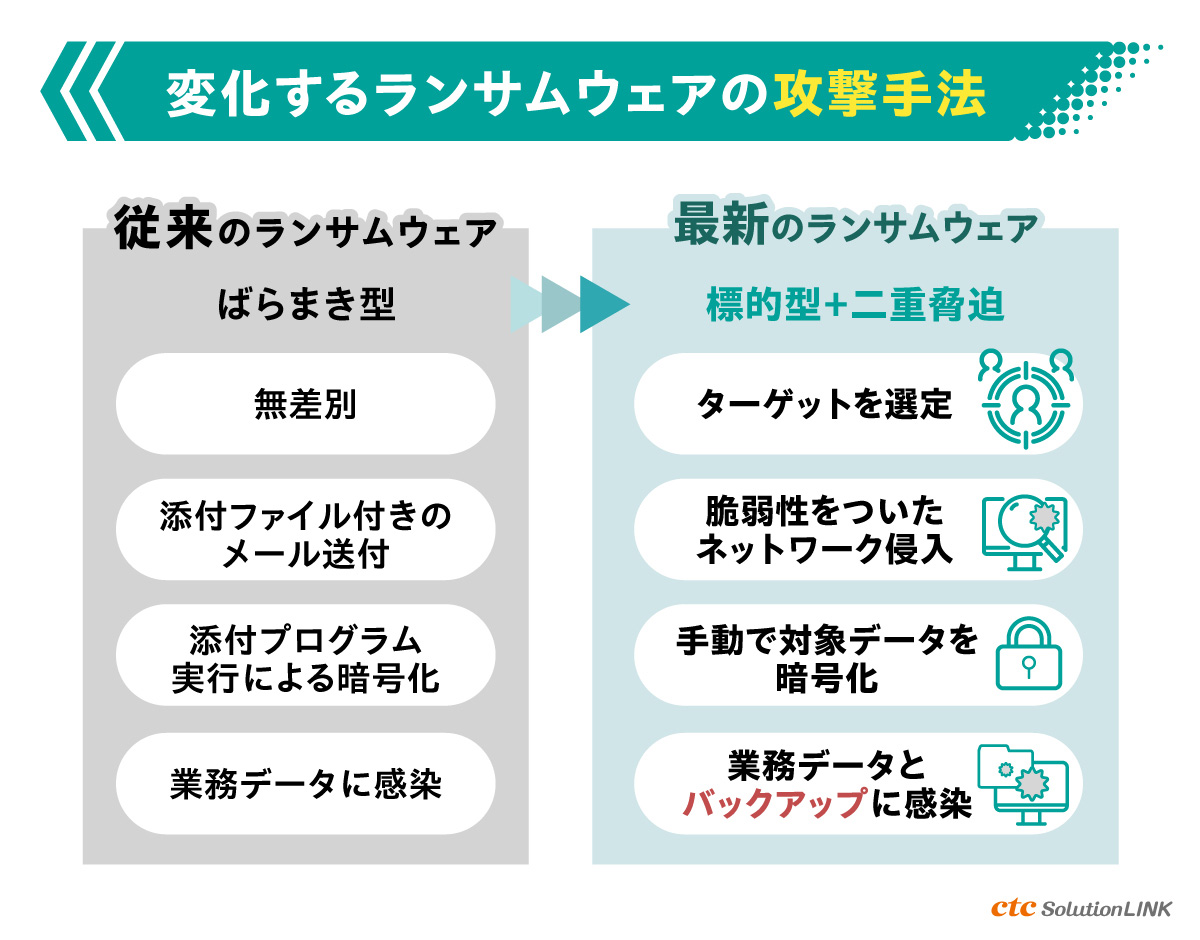

ランサムウェアの脅威が増大する中、その攻撃手法も日々進化を遂げており、企業や組織はより複雑な対応を迫られています。

多様化するランサムウェア攻撃の手法

従来の「ばらまき型」

- フィッシングメールを無差別的に発信

- 添付ファイルを開封させる、またはWEBページへ誘導することで感染

- 不特定多数をターゲットとするため、個々の被害は比較的小規模

最近の「標的型」

- VPN機器やリモートデスクトップの脆弱性を突いてネットワークに侵入することで感染

- 特定組織をターゲットとする攻撃が主流に

- 組織深くまで侵入し、PCだけでなくサーバーやシステム全体を侵害

- 甚大な被害を生じさせ、多額の身代金を要求

特に近年では、攻撃者の手口がさらに巧妙化しています。従来型のランサムウェア攻撃では、組織のデータを暗号化し、その復旧と引き換えに身代金を要求するのが一般的でした。しかし最近では、暗号化に加えて機密情報を窃取し、そのデータの流出をちらつかせることで追加の身代金を要求する「二重脅迫」が横行しています。

さらに新たな手口として、データの暗号化を行わず、窃取した機密情報の流出のみを脅迫材料とする「ノーウェアランサム」という攻撃も増加傾向にあります。このように、ランサムウェア攻撃は従来の想定を超えて、より多様で深刻な脅威へと進化を続けているのです。

ランサムウェア対策の要となる「バックアップ」と「ログ管理」の重要性

ランサムウェア攻撃への対策において、感染を未然に防ぐ予防策はもちろん重要です。それに加えて、万が一感染してしまった場合の被害を最小限に抑える「事後対策」の整備が、企業の事業継続性を確保する上で極めて重要となっています。

企業の被害を食い止めるランサムウェア対策

バックアップ

- 確実なバックアップの取得・保持が重要

- 周辺のPC・サーバーと切り離された環境での保管

- ランサムウェア攻撃者がアクセスできない場所にバックアップを保持

ログ管理

- システムやネットワーク上のアクティビティを記録したログの管理が重要

- 異常や攻撃の早期検知、被害状態把握および復旧に有用

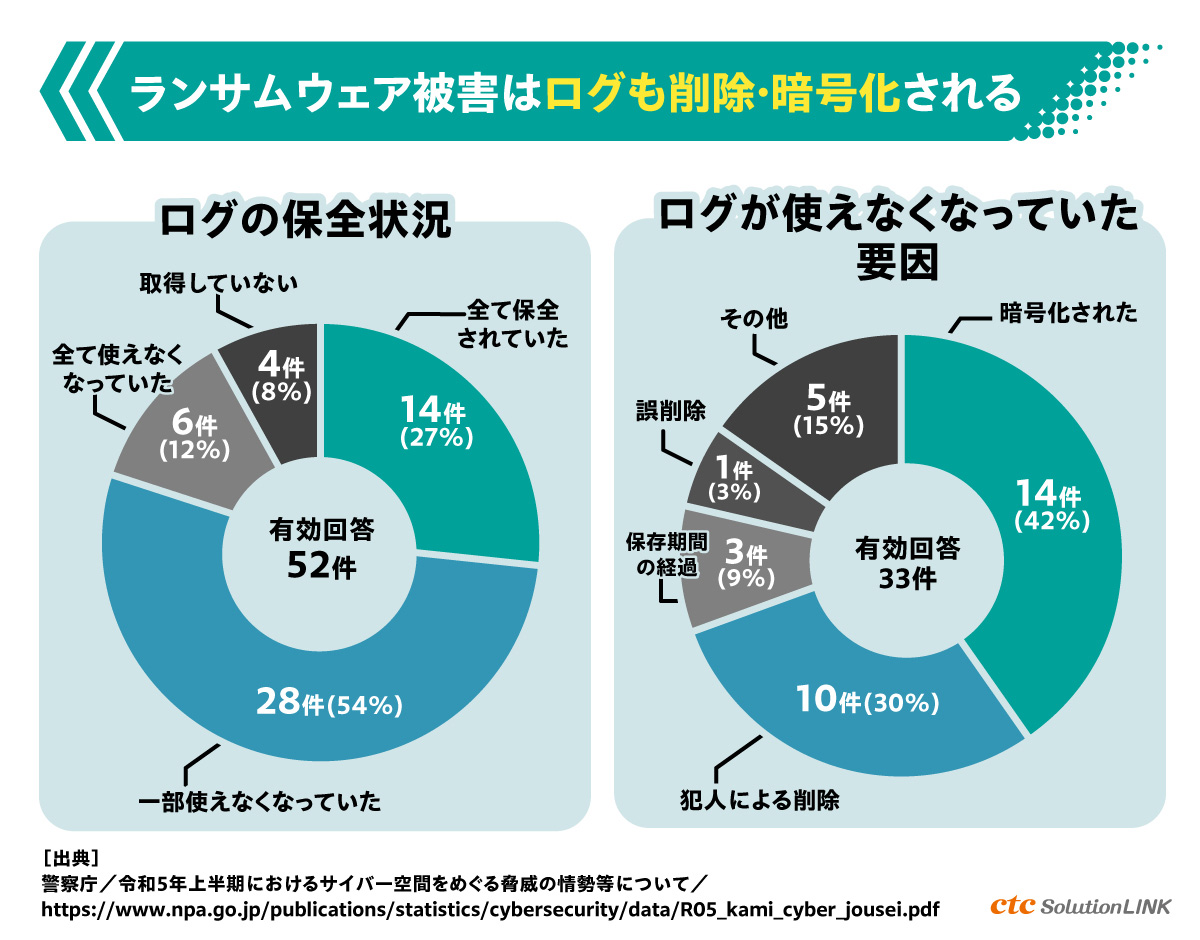

- 警察庁の「令和5年上半期におけるサイバー空間をめぐる脅威の情勢等について」によると、被害企業の66%でログが使用不能に

ランサムウェアに遭遇!事前に取得しておいたバックアップデータがデータ復旧の最後の砦

ランサムウェア対策の基本として、セキュリティソフトの導入やシステムの定期的なアップデートによる感染予防は欠かせません。しかし、日々進化する攻撃手法に対して、これらの予防策だけでは完全な防御は困難。そのため、万が一の感染に備えた「最後の砦」として、バックアップの確実な取得・保持が極めて重要となっています。

さらに注意が必要なのは、近年のランサムウェア攻撃では、組織のネットワークに深く侵入し、バックアップサーバーにまで到達するケースが増加していること。つまり、単にネットワーク上にバックアップを保存しているだけでは、それらも同時に暗号化されてしまい、「最後の砦」としての役割を果たせない可能性があります。

より安全なバックアップを実現するためには、「物理的・論理的分離」という考え方が重要です。具体的には、周辺のPC・サーバーと完全に切り離された、攻撃者がアクセスできない場所でバックアップを保持する必要があります。

例えば、常時ネットワーク接続されていない媒体に保存したり、一度書き込まれたバックアップデータを一定期間削除・変更できないようにロックしたり、バックアップストレージには特定のアカウント・経路からしかアクセスできないよう制限するなど、複数の対策を組み合わせることでより強固なバックアップ体制を構築し、ランサムウェア被害からの確実な復旧を可能にします。

「バックアップ」は取得だけではなく、攻撃者の手が届かない形で“守る”設計が不可欠

バックアップを安全に保全しておくことの4つのメリット

- 犯人の要求に屈せず、身代金の支払いを回避できる

- 業務の早期再開が可能になり、損失を最小限に抑えられる

- 原因調査・被害範囲の特定・証拠保全が可能

- 冷静な初動対応と経営判断を可能にする

内閣サイバーセキュリティセンター(NISC)が指摘するように、安全な場所に保管されたバックアップの存在は、ランサムウェア被害からの早期復旧を可能にする重要な要素です。しかし、近年のランサムウェアはバックアップデータそのものを暗号化したり削除したりするケースも増えており、単にバックアップを取得するだけでは十分とは言えません。そのため、ネットワークから物理的に切り離した形でのバックアップ保全が前提となります。

情報処理推進機構(IPA)や経済産業省のサイバーセキュリティガイドラインでも、サイバー攻撃時における業務継続の重要な要素として「安全なバックアップによる迅速な復旧」を挙げています。これは、たとえネットワーク内のバックアップが攻撃を受けても、適切に保全された安全なバックアップがあれば、そこからの復元が可能だからです。

また、総務省や地方公共団体向けのセキュリティガイドラインでは、インシデント対応における「バックアップやログによる事実確認」の重要性が強調されています。適切に保管された感染前のデータや構成情報があれば、「どこまでが無事だったか」「何が改ざん・削除されたか」といった被害状況の詳細な調査が可能となります。

事業継続計画(BCP)の策定指針においても、バックアップなどの事前準備の有無がインシデント発生時の初動対応や社内意思決定のスピードに直結すると指摘。つまり、安全なバックアップの存在は、組織が冷静かつ適切な対応を取るための基盤となるのです。

被害状況の把握と再発防止に不可欠!ログ管理がランサムウェア対策のカギを握る

システムやネットワーク上のアクティビティを記録したログは、サイバーセキュリティ対策において極めて重要な役割を果たします。これらのログは、異常や攻撃の早期検知に役立つだけでなく、攻撃を受けた後の被害状況把握や復旧プロセスにおいても不可欠な情報源となります。

総務省が発行する「サイバーセキュリティ経営ガイドライン Ver2.0」においても、「アクセスログや通信ログ等からサイバー攻撃を監視・検知する仕組みの構築」の必要性が明確に示されています。特に、ログのリアルタイム監視は、通常とは異なる時間帯のログインや不審な通信パターンなど、攻撃の前兆行動をいち早く察知する上で重要な手段となります。

また、情報処理推進機構(IPA)や地方公共団体のセキュリティポリシーガイドラインでは、「インシデント発生後の原因分析と再発防止のために、ログの取得と保管は必須」と明確に規定されています。これは、適切に管理されたログが、インシデント対応における重要な判断材料となるためです。

ログ管理により取得できる情報

- どの端末・アカウントが侵害されたのか

- いつ・どの経路から侵入されたのか

- どのシステムにどこまでアクセスされたのか

攻撃者による改ざん・消去を防ぎ、客観的かつ信頼性の高い根拠としてログを活用

警察庁の「令和5年上半期におけるサイバー空間をめぐる脅威の情勢等について」によると、ランサムウェア被害を受けた企業の実に66%でログが使用不能となっています。その内訳を見ると、「ログの暗号化」が約4割、「攻撃者による削除」が3割を占めており、攻撃者が意図的にログを無効化していることが明らかになっています。

攻撃者が自身の痕跡を消すためにログを操作・削除することで、被害の全容把握や適切な復旧が著しく困難になるケースが増加。そのため、ログは通常のシステムとは別に、安全な場所への退避・保全が必要不可欠です。特に、攻撃者が改ざんや消去を行えない構成での運用が強く求められます。

また、総務省の地方自治体向けガイドラインでは、「一定期間のログ取得・保存」が義務的要件として定められています。これは、インシデント発生時の説明責任を果たす上で、客観的な証拠としてのログの重要性が認識されているためです。

インシデント発生時に求められる対応

- 社内外への説明(経営層、取引先、保険会社)

- 公的機関への報告(警察、内閣サイバーセキュリティセンター(NISC)、情報セキュリティ支援機関)

- 監査対応・再発防止策の策定

バックアップとログ管理、どちらも欠かせない!注目の対策ツールを紹介

ランサムウェアをはじめとするサイバー攻撃は、もはや「いつ起きてもおかしくない現実の脅威」です。攻撃を完全に防ぐことが難しい今、企業に求められているのは「被害を受けても復旧できる体制」を整えておくこと。

そこで鍵となるのが、安全なバックアップの保持と、適切なログの管理・活用です。こうした課題に対応する具体的な手段として、注目すべき2つのソリューションをご紹介します。

ランサムウェアの脅威を迅速に検知。AIを活用した国産SIEM製品「ALog」

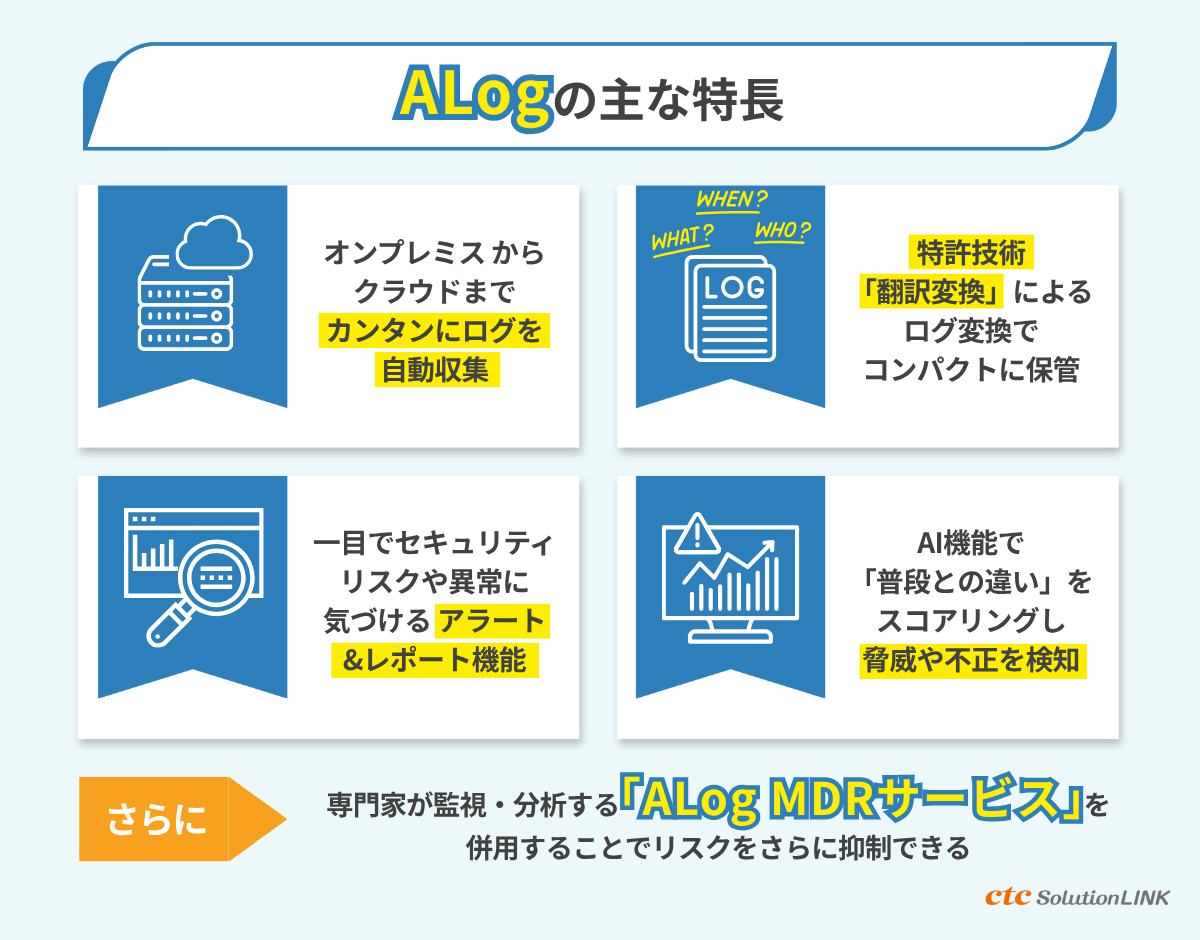

「ALog」は、組織の内外に点在するサーバ・PC・クラウドなどの操作記録(ログ)を一元的に管理・可視化・分析する国産SIEM製品です。

サイバー攻撃や内部不正の""兆候""を検知するAI機能や、MDRサービス(専門家による監視・分析サービス)の併用により、IT人材が不足する企業でも導入・運用がしやすいのが特長です。

ALogの主な特長とメリット

- オンプレミスからクラウドまで、カンタンにログを自動収集

- 特許技術「翻訳変換」によるログ変換で、「いつ」「誰が」「何をしたか」をわかりやすくコンパクトに保管

- 簡単な設定でセキュリティリスクをアラート/レポーティング可能。重要なアラート/レポートをダッシュボードに配置すれば、一目で異常に気づける

- 「普段との違い」をスコアリング・可視化するAI機能を備え、脅威や不正を早期に検知できる

- 専門家が監視・分析する「Alog MDRサービス」を併用することで、リスクをさらに抑制できる

ALog MDRとは

MDRによるSOC監視を追加することで、より強固なセキュリティを実現可能です。

- 情報処理安全確保支援士やCISAなどのスペシャリストが常駐するALog MDRセンターが常に稼働

- 監視/トリアージ/脅威判定/月次レポート/再発防止提案まで包括サポート可能

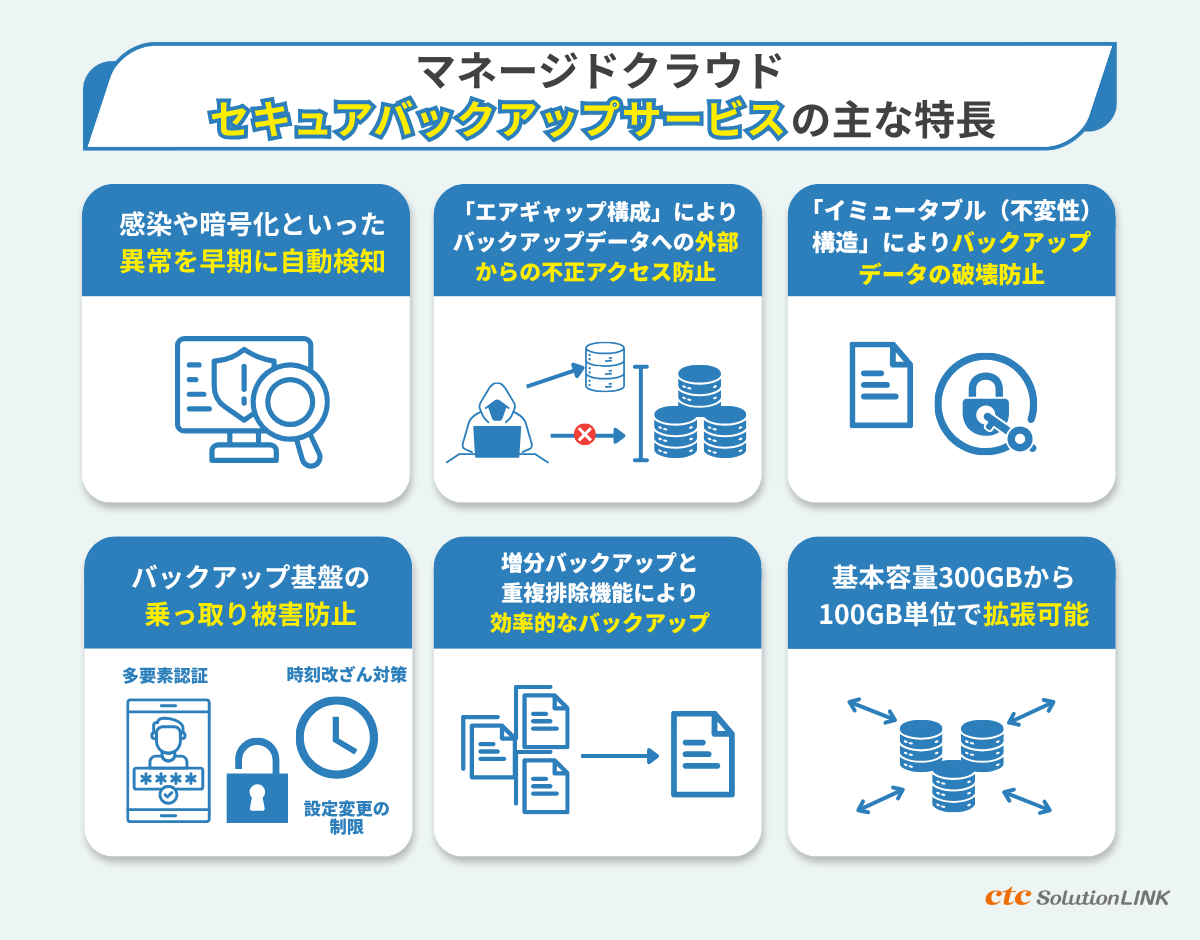

ランサムウェアなどのサイバー攻撃に強い「マネージドクラウドセキュアバックアップサービス」

Backup as a Service(BaaS)は、クラウド上でバックアップ環境を提供するサービスです。「マネージドクラウドセキュアバックアップサービス」は、このBaaSの1種であり、より高度なセキュリティ機能を実装したサービスです。

バックアップ専用に設計された高セキュリティなクラウドサービスとして、「異常の早期検知・アクセスさせない・改ざんさせない」の三要素を備えており、従来型バックアップでは対応できない脅威に対応します。

マネージドクラウド セキュアバックアップサービスの主な特長とメリット

- バックアップ対象システムの感染や暗号化といった異常を自動検知

- バックアップ基盤と業務ネットワークを分離する「エアギャップ構成」により、取得したバックアップデータに対する外部からの不正アクセスを防ぐ

- 保存済みデータを変更・削除できない「イミュータブル(不変性)構造」により、取得したバックアップデータが破壊されることを防ぐ

- 多要素認証, 設定変更の制限, 時刻改ざん防止などの多層的なセキュリティによりバックアップサービスそのものの乗っ取り被害を抑止

- 増分バックアップと重複排除機能により、大規模データも効率的にバックアップ

- 基本容量300GBから100GB単位で柔軟に拡張可能。バックアップ対象や保管世代数は契約容量の範囲で任意に設定可能

※開発中サービスの暫定情報に基づいており、サービス内容は今後予告なく変更される可能性がありますので、予めご了承ください。

「まだ対策をしていない」という場合はctcにご相談を!「バックアップ」を狙うランサムウェアへの防止策をご提案します

今やITリスク対策は、円滑な企業活動の継続はもちろん、企業の成長戦略にも直結する重要な要素。しかし、巧妙化・複雑化するランサムウェアなどのサイバー攻撃に常時対応することは、現場にとって大きな負担となります。

中でも、「万が一」に備えるバックアップと「何が起きたか」を明らかにするログ管理は、攻撃を完全に防ぐことが難しい現代において、被害を最小限に抑える“最後の砦”ともいえる存在です。

そんな対策を確実かつ効率的に進めるための選択肢のひとつが、ITの専門知識と経験を持つ外部のパートナーに支援を依頼する方法。

ICTに関するサービスをワンストップで提供するctcでは、豊富な実績と知見をもとに、安全なバックアップ環境の構築や、戦略的なログ活用を含むトータルなセキュリティ支援をご提案いたします。

お客さまのIT環境や事業規模に合わせた柔軟な構成により、リスク対策からDX推進まで、企業活動のさらなる発展を総合的にサポートいたします。どうぞお気軽にご相談ください。

▼出典